Microsoft Entra で新しい認証方法の設定をして Keeper にパスキーを保存をしてみる

はじめに

Microsoft Entra ID では、パスワードレス認証の一環としてパスキー(Passkey)のサポートが強化されています。2026年3月には、パスキープロファイル機能が正式リリース(GA)され、その後自動的に有効化される予定です。

本記事では、Microsoft Entra IDでこの新しい機能を使ってパスキー認証を有効化し、パスワード管理ツールのKeeperにパスキーを保存する手順を解説します。Keeperはパスキーの保存・同期・自動入力に対応しており、複数デバイス間でシームレスに利用できます。

Microsoft 365 管理センターの中にあるメッセージセンター「MC1221452」に関連した内容です。管理者以外の方は英語となりますが、下記をご覧いただければ同じ内容を確認できます。

パスキーとは

パスキーは、FIDO2標準に基づく認証方式で、パスワードの代わりに公開鍵暗号を使用します。Entra ID では「フィッシング耐性がある MFA」として最も強力な認証強度に分類されており、フィッシング攻撃やパスワード漏洩のリスクを大幅に軽減します。

本記事の対象読者

この記事は、以下の読者を対象にしています。

- Microsoft 365 の管理者

- パスワードマネージャーをお使い の IT管理者

- セキュリティの担当者

- ITアーキテクトを考える担当者

これから Microsoft Entra 管理センターの認証方法の中にあるパスキー(FIDO2)の今後の変更内容の説明とパスワードマネージャーへの保存の手順を記載していきます。

同様の作業をする場合の前提条件

- Microsoft Entra テナントの管理者権限

- Keeper パスワード管理ツールのアカウント(ブラウザ拡張機能インストール済み)

- ユーザーに少なくとも1つのMFA方法が登録されていること

- 未登録の場合は、一時アクセスパスを使うか別の方法を登録するなどが必要になるため、シナリオが複雑になります。

パスキーの仕様変更の説明

今後の変更で「パスキープロファイル」というものが設定できるようになります。

Microsoft Entra のパスキーはデバイスに紐付けられており、秘密鍵が作成されたデバイスから外部に持ち出されることはありませんでした。非常に安全ですが、該当のデバイスにアクセスできなくなった場合にパスキーが利用できなくなるため複数の端末を登録しておく必要があるなど、柔軟な対応が取れませんでした。

新しい機能であるパスキープロファイルを使うことで、秘密鍵はパスキープロバイダーのクラウド(Keeperや1Passwordなどのパスワードマネージャーなど)に保存されます。この変更によりデバイスごとにパスキーを登録することなく、どのデバイスからでもサインインできるようになります。

スケジュール

※ 2026年2月現在ではパブリックプレビューとして利用が可能です。

- 一般提供(オプトインをした場合)

- 2026年3月上旬~2026年3月下旬想定

- 自動有効化(オプトインをしていない場合)

- 2026年4月上旬~2026年5月下旬想定

※オプトインはこの機能を使う設定という意味です。

パスキープロファイルの設定方法

管理者アカウントを使ってテナントに設定をします。オプトインの設定も兼ねています。

前提:画像の認証方法のポリシーの内容は各社違うかと思います。パスキー以外は今回は関係しませんので画像と違っていても問題ありません。

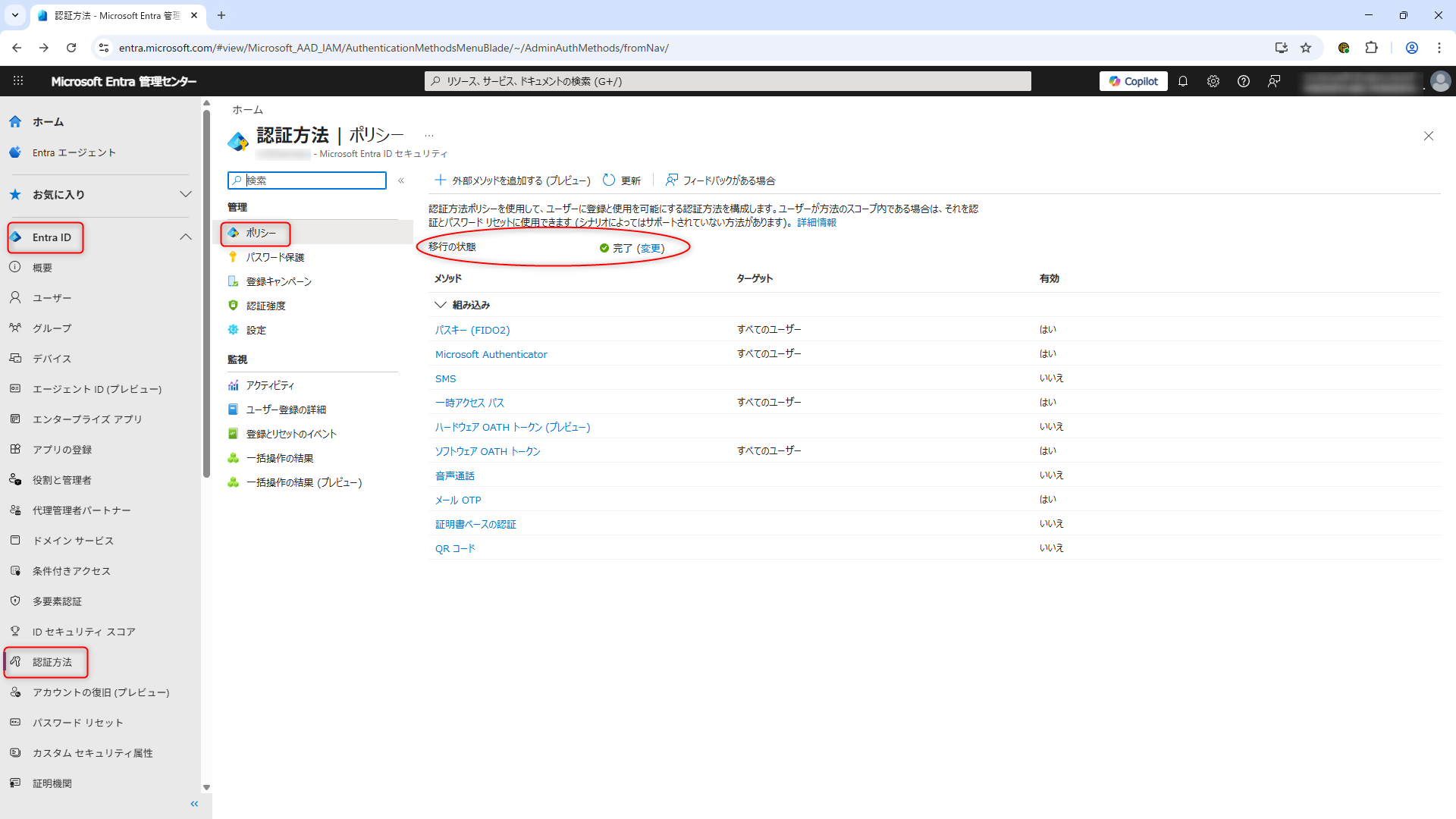

① 管理者のアカウントで ↓ のリンクにアクセスする ※Microsoft Entra 管理センター [Entra ID > 認証方法 > ポリシー]

Microsoft Entra admin center

entra.microsoft.com

注意:ここで「移行の状態」が「完了」でない場合はこちらの記事を先にご覧ください。

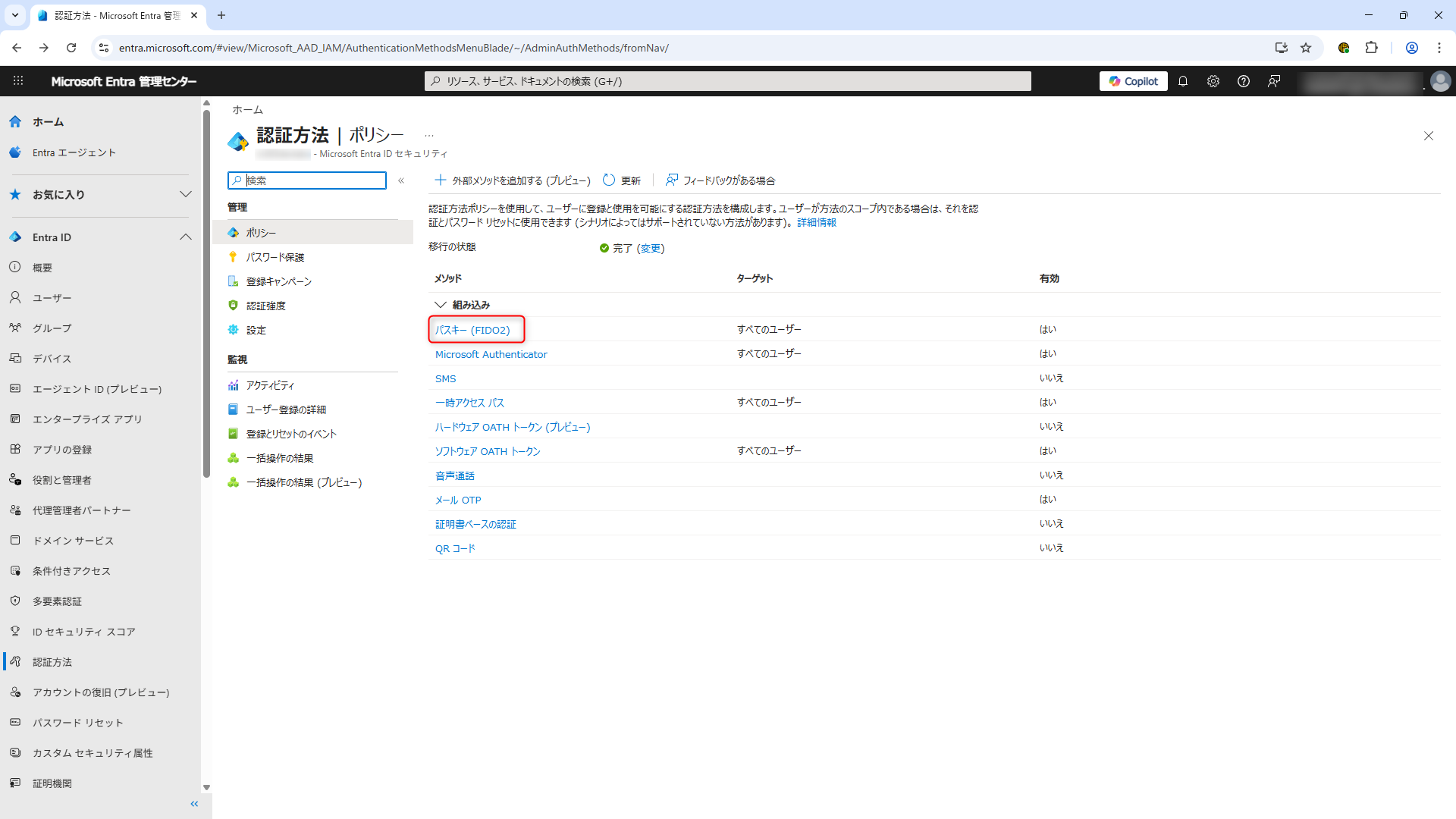

②「パスキー(FIDO2)」をクリックする

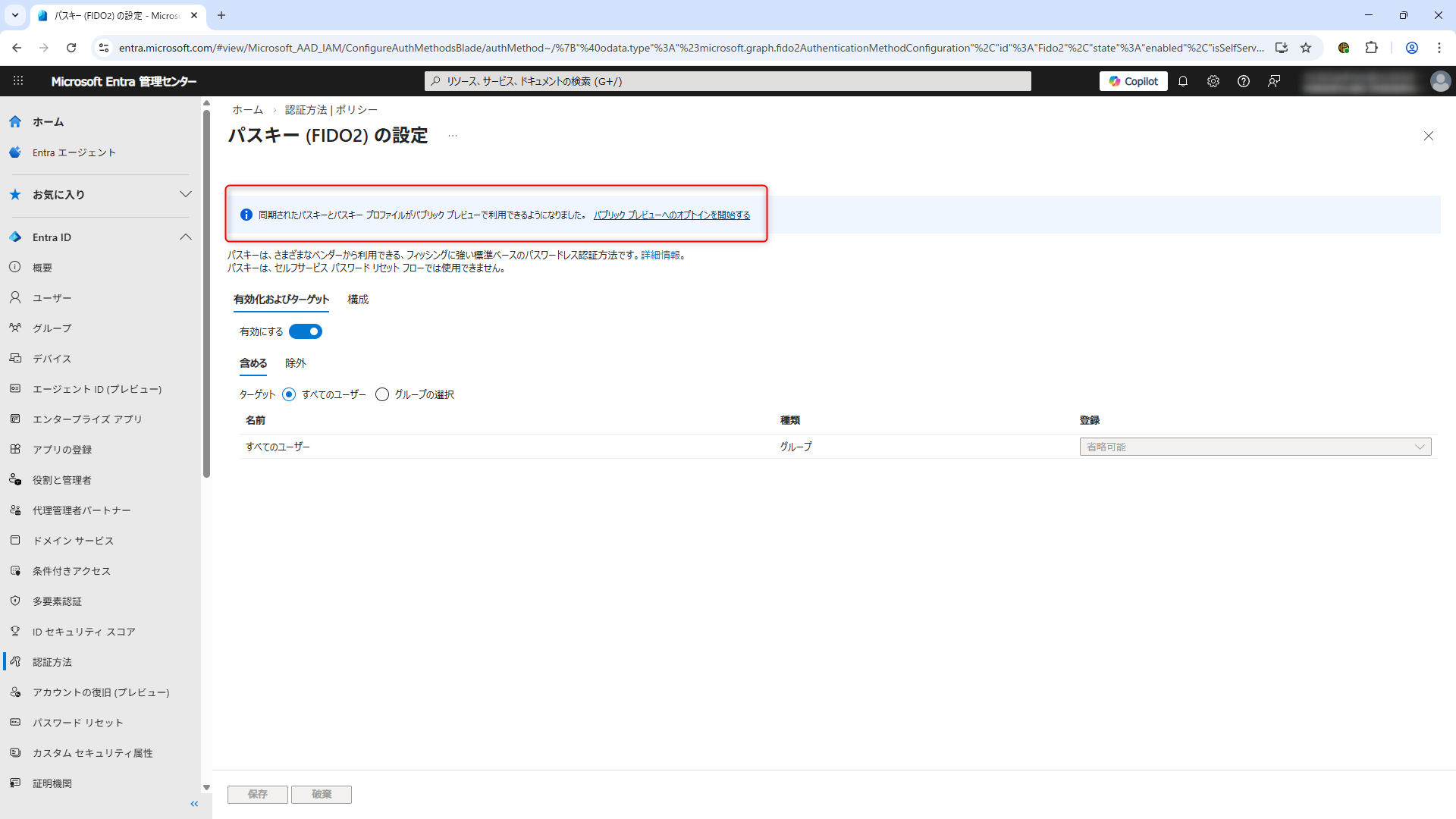

③「パブリック プレビューへのオプトインを開始する」をクリックする

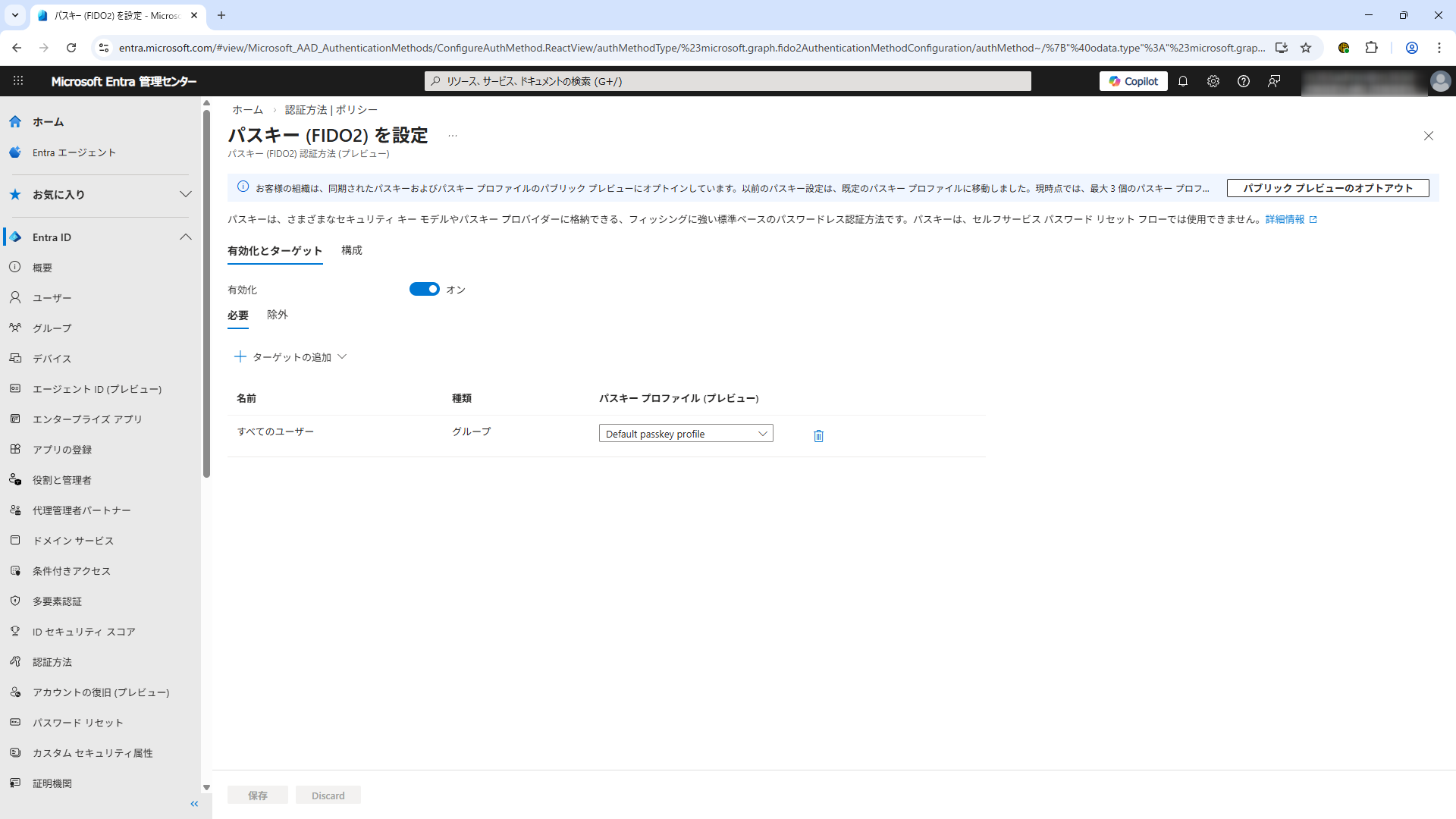

④「Default passkey profile」をクリックする ※右上の「既定のパスキープロファイルの編集」も同じ画面遷移となる

⑤下記の画面が表示されるので下記のとおり変更をして「保存」をする

- (名前:変更しない)

- 既定のプロファイルなので本検証時は変更できなかった

- (構成証明の適用:変更しない)

- チェックを入れるとSynced(preview)が使えないのでNG

- ターゲットの種類:Device-Bound/Synced(preview)のいずれにもチェックをする

- (ターゲット特有のAAGUID:変更しない)

- 特定のパスキープロバイダーなどを指定する場合に利用をする

(画像は変更後のイメージ)

⑥再度、パスキー(FIDO2)をクリックする

⑦すべてのユーザーないしはターゲットに対して[Default passkey profile」を有効にする

※下記はすべてのユーザーに対して有効にしています。

利用者のパスキーの登録

管理者で行った設定の反映までしばらく時間がかかりますのでご注意ください。

前提:画像のセキュリティ情報の登録状況は各ユーザーで違う可能性があります。画像と違っていてもパスキーの登録自体に問題はありません。

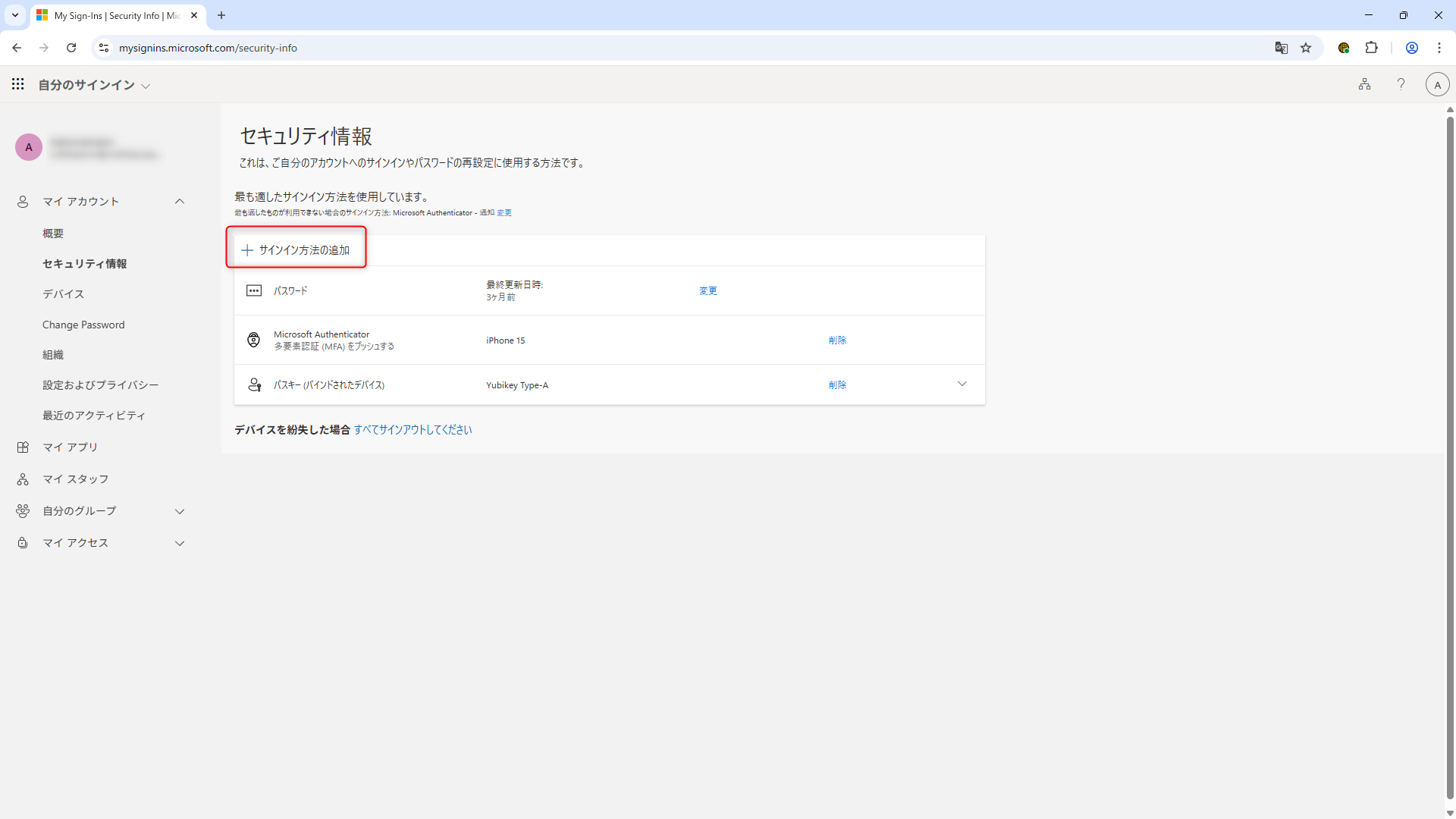

① 利用者のアカウントで ↓ のリンクにアクセスをする

My Sign-Ins

My Sign-ins

mysignins.microsoft.com

※Microsoft 365の多くの画面で表示されている画面右上の自分アイコンから「アカウントを表示」をして、「マイアカウント」から「セキュリティ情報」を選択しても同じです。

② 「サインイン方法の追加」をクリックする

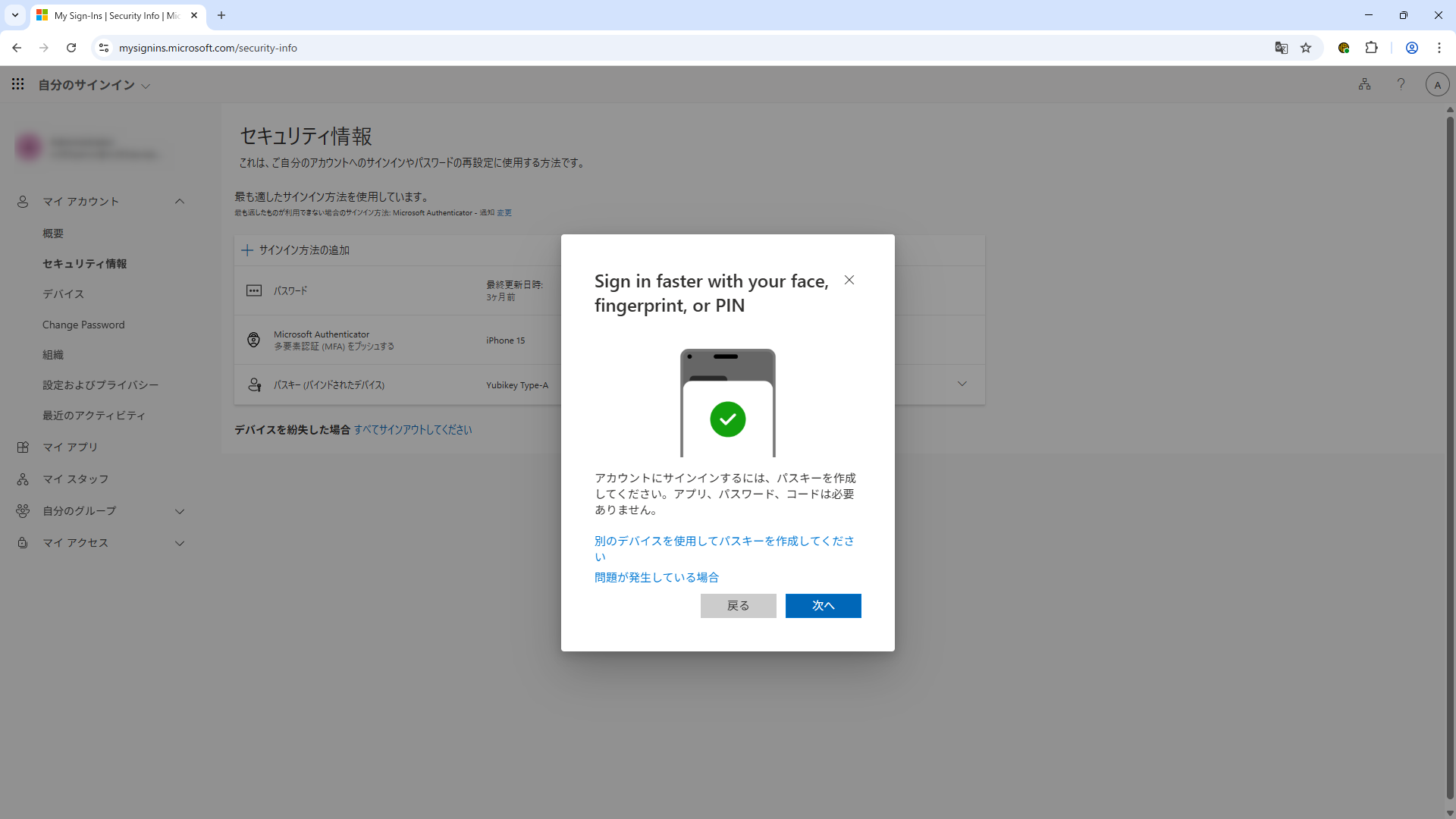

③「サインイン方法の追加」から「パスキー」を選択する

※「パスキー」が表示されていない場合は、管理者に確認をお願いいたします。

※ 表示される内容は管理者側の設定によるものです。「パスキー」以外の表示に関しては今回は関係ありません。

④「次へ」を選択する

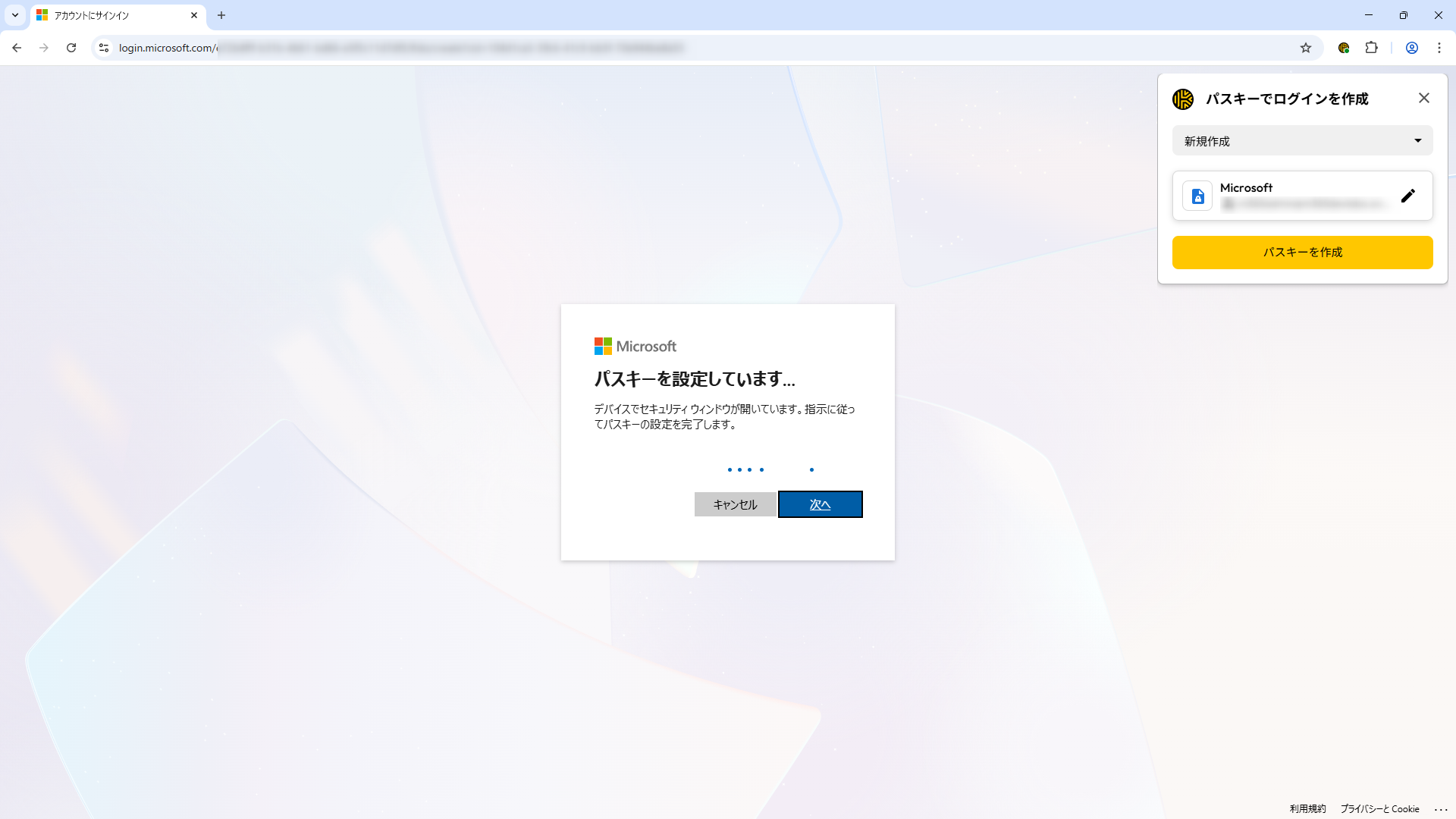

⑤「パスキーを作成」を選択する

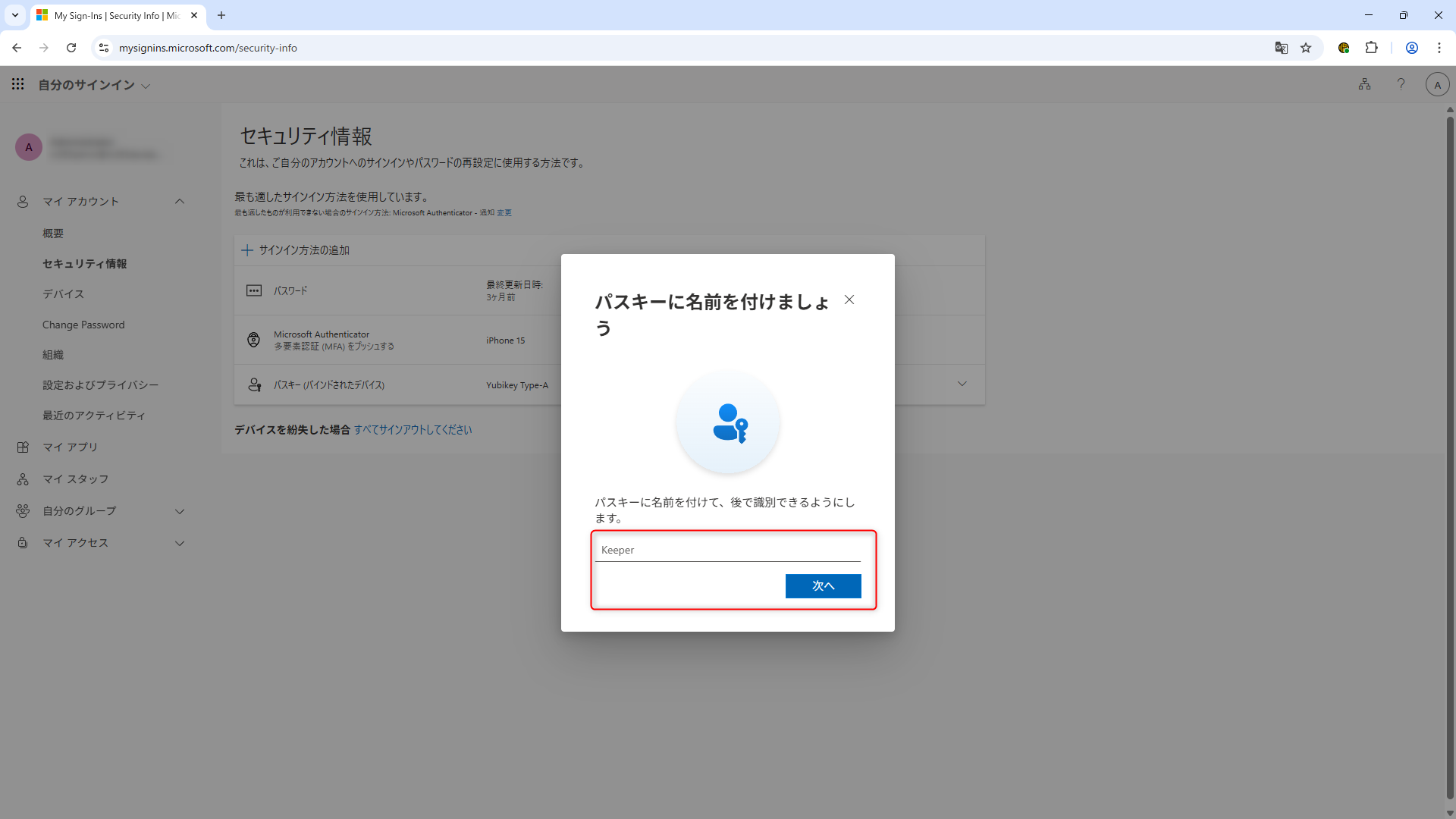

⑥ パスキーに判別可能な名前を付けて「次へ」をクリックする ※既定でKeeperと入力されているのでそのままとしています。

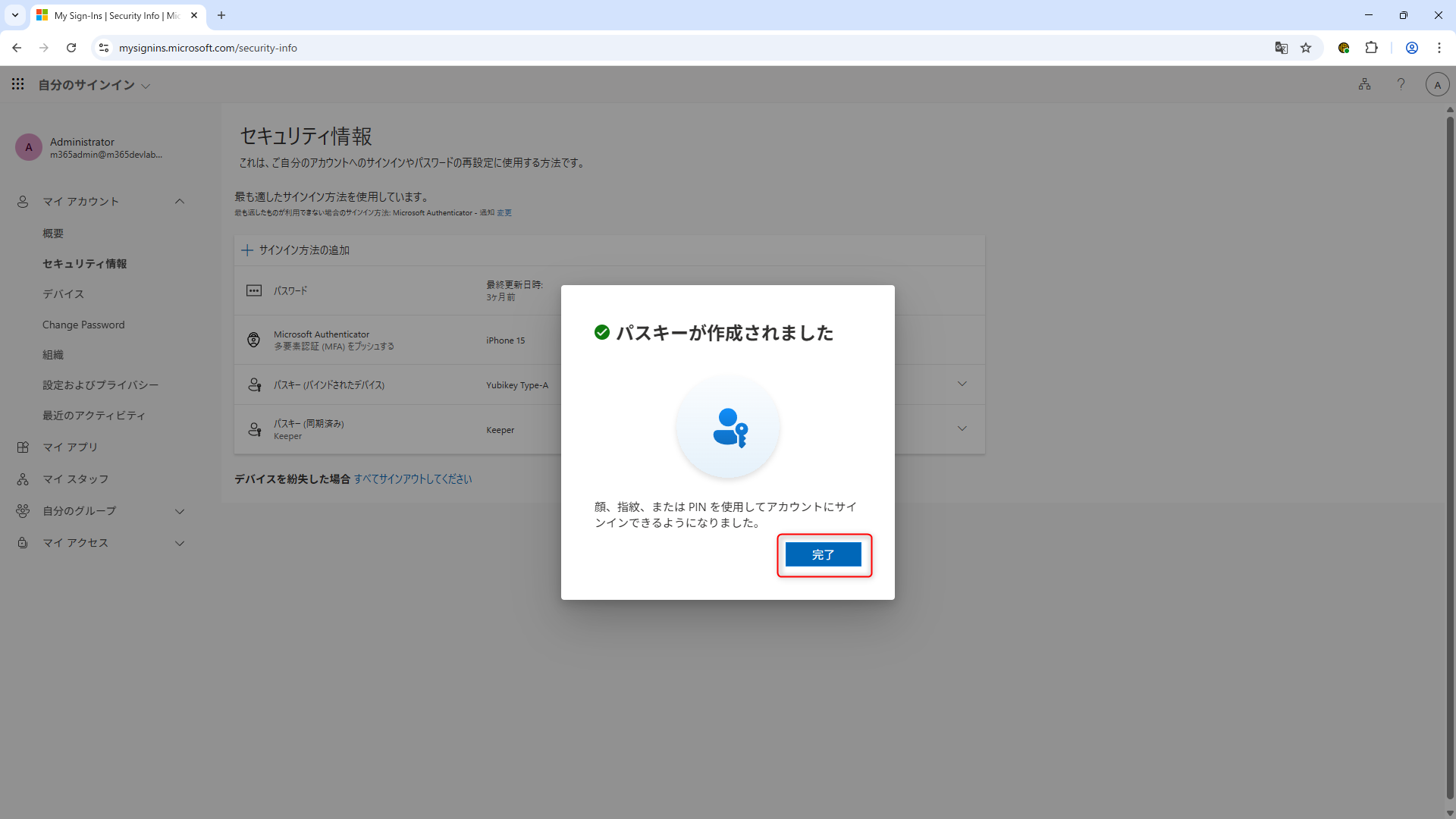

⑦「パスキーが作成されました」と表示されたら、「完了」をクリックして作業は終了

パスキーの利用方法

条件付きアクセス(Conditional Access) や MFA 設定により動作が異なりますのでご注意ください。

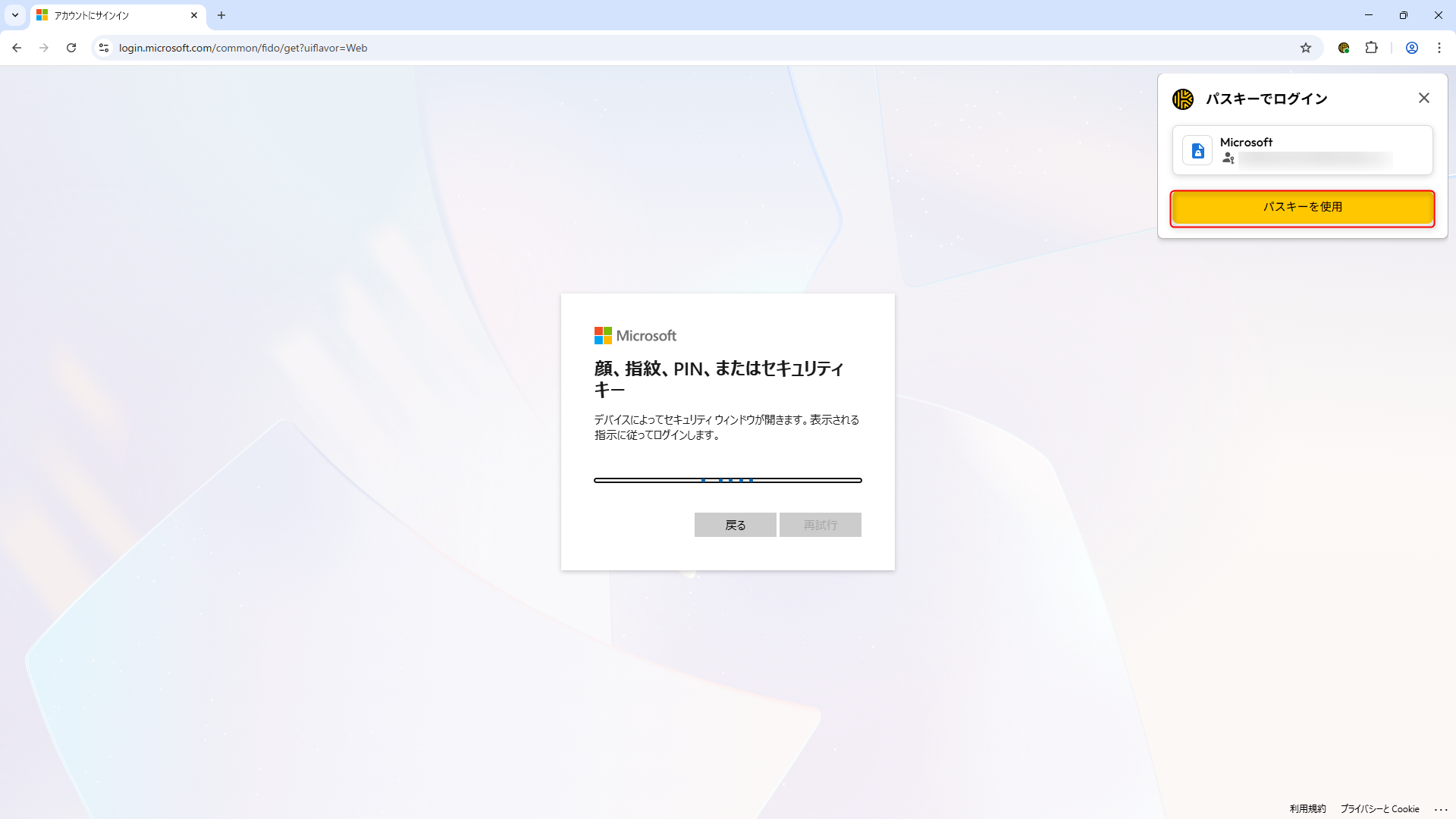

(※ サインインオプションで「顔、指紋、PIN、またはセキュリティキー」を選んでから「パスキーでログイン」を選択する順序で表示されるパターンもあります)

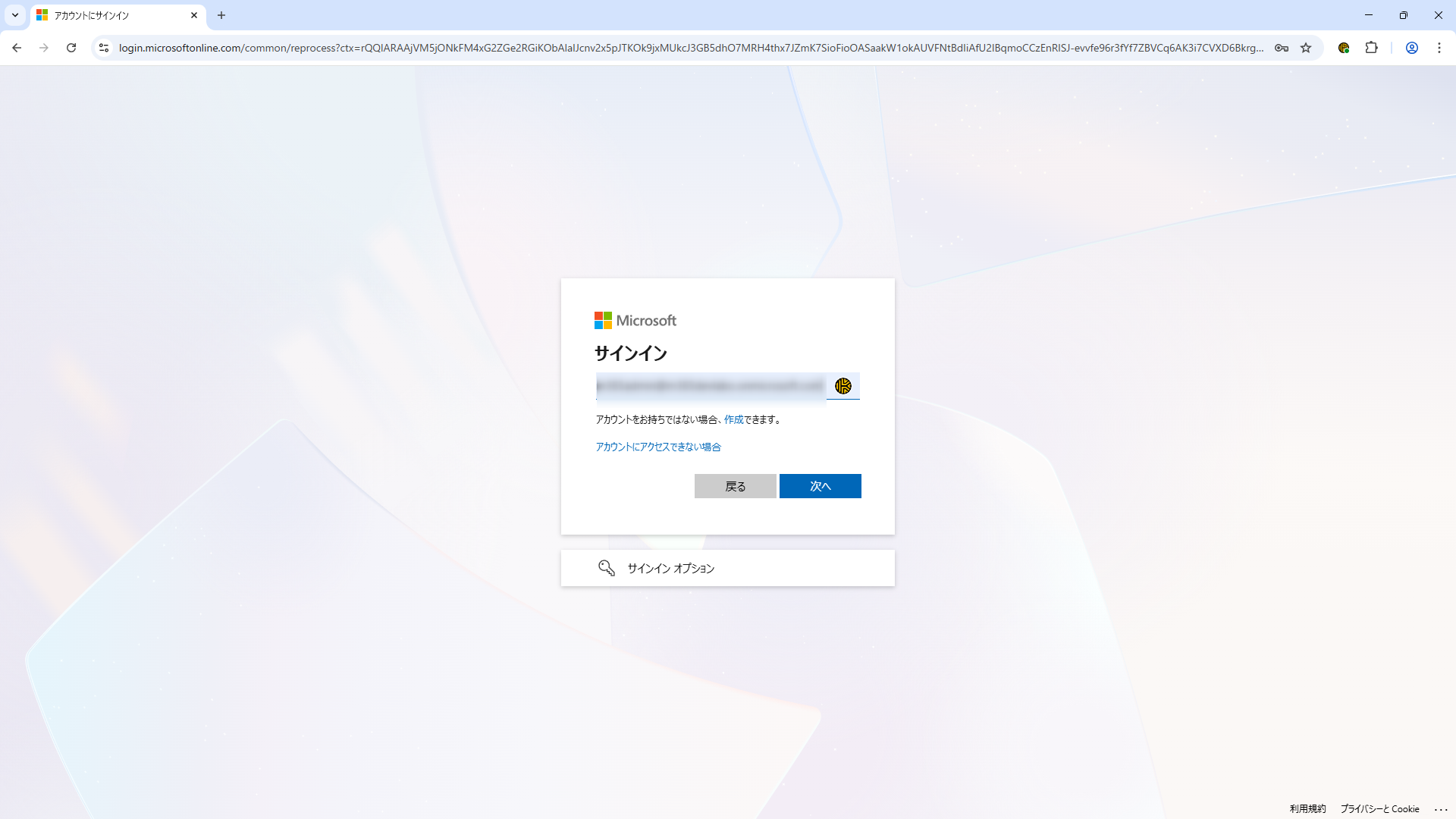

① IDを入力して「次へ」をクリックする

② 上にパスキーでログインが表示されるのでパスキーを使用を選択する

③ 認証がされ「サインイン状態を維持しますか?」の画面が表示される(以降は通常と同じ)

.png)

以上で、登録 および 動作確認は完了です。

まとめ

Microsoft Entra ID のパスキー認証と Keeper を組み合わせることで、フィッシング耐性の高いパスワードレス認証を実現しながら、複数デバイス間でシームレスに認証情報を管理できます。2026年3月以降のパスキープロファイル正式リリースに向けて、早めに設定を確認し、必要に応じて手動設定を検討することをお勧めします。

ZUNDA は、Microsoft 365 の導入支援・運用サポートに豊富な経験を持つ、Microsoft ソリューションパートナーです。Microsoft Entra を使った管理や Microsoft Intune の導入を検討されているお客様は、ぜひ当社までご相談ください。お客様のセキュリティ要件を詳しくヒアリングし、おすすめの導入プランをご提案します。

情報セキュリティ対策は、企業の信頼を守るための重要な投資です。安心で安全な情報活用環境を構築しましょう。まずはお気軽にお問い合わせください。 お客様のセキュリティ強化を全力でサポートいたします。

参考情報